DeFi|起底Compounder.finance恶性DeFi跑路案 项目方收割超1200万美元( 二 )

4.105,102,172.66293264 Compound USDT (价值2,169,782.85美元);

5.97,944,481.39815207 Compound USD Coin (价值2,096,403.68美元);

6.1,934.23347357 Compound WBTC (价值744,396.89美元);

7.23.368131489683158482 Aave计息YFI (价值628650.174379401美元);

8.6,230,432.06773805 Compound Uniswap (价值466378.99美元);

跑路后,官方将资金转移到了以下这些钱包:

1.https://etherscan.io/address/0x944f214a343025593d8d9fd2b2a6d43886fb2474 1,800,000 DAI ;

2.https://etherscan.io/address/0x079667f4f7a0b440ad35ebd780efd216751f0758 5,066,124.665456504419940414 DAI,39.05381415 WBTC,4.38347845834390477 CP3R,0.004842656997849285 COMP,0.000007146621650034 UNI-V2。

部署者通过Tornado.cash隐藏其资金来源,并向7个不同的地址发送了ETH,其中大部分都只有一笔交易 。然而,其中有一个地址在11月19日、20日、22日以及23日分别收到了4笔付款。该地址的大部分资金都来自一个持有超过100万KORE代币的地址(在跑路前,该地址只有1万 KORE代币)。

攻击分析这次攻击事件的罪魁祸首,是项目方在完成审计后在其代码库中添加了7个恶意策略合约。

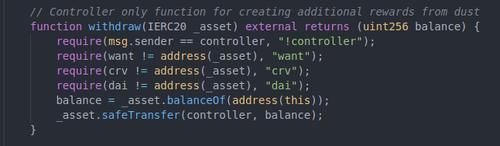

策略合约中的非恶意withdraw()函数如下所示:

文章插图

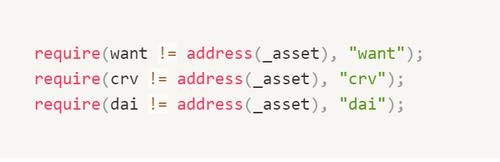

注意,我们有了一些检查,比如:

文章插图

这些检查在7份恶意策略合约中是缺失的。这允许控制者合约(由跑路策略师控制)从策略中提取资产。

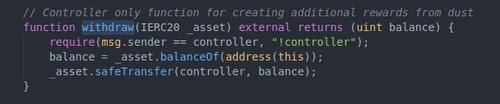

(注意下面的恶意withdraw函数中缺失的检查)

文章插图

完整的跑路过程可以分为4个步骤进行解释:

步骤1

Compounder.Finance部署者部署了包含操纵withdraw()函数的7个恶意策略。

步骤2

Compounder.Finance部署者通过Timelock(24小时)交易在StrategyController中设置并批准7个恶意策略。

步骤3

Compounder.Finance部署者(策略师)在StrategyController上调用inCaseStrategyTokenGetStuck(),它滥用了恶意策略的可操纵withdraw()函数,将策略中的代币转移到StrategyController,并对7种恶意策略都执行这种操作。

步骤4

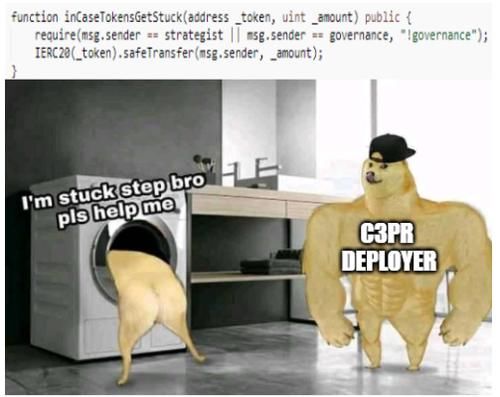

Compounder.Finance部署者(策略师)在StrategyController上调用了inCaseTokensGetStuck(),该函数将代币从StrategyController传输到Compounder.Finance部署者地址。现在,Compounder.Finance部署者完全控制了用户的资产,共计价值12,464,316.329美元。

资产已被转移到此处列出的多个地址。

感谢@vasa_develop提供的出色分析工作。

如果你是举报人,网络侦探或Etherscan侦探,并且你有线索贡献,请与我们联系。

文章插图

那应该怪谁?

经过我们的分析,我们知道这不是审计方的问题,他们尽职地完成了自己的任务,确保Compounder Finance不受外部攻击的影响,同时他们也在审计报告和聊天群中表达了他们的担忧。

也许他们本可以更明显地表达出这些担忧,但最终,最终责任还是在存储者的身上。

尽管Compounder.finance使用了时间锁来表明他们不会跑路,但现在我们知道,这种方法是不可信的。如果使用了它,则应建立一个自动警报系统或仪表板,以监控该地址的交易。

并且24小时的时间锁,似乎不足以让用户移除自己的资金。尽管我们不能说所有匿名创始人的项目都是骗局,但几乎所有的骗局,都是来自匿名创始人的项目。作为一个社区,我们需要警惕这些项目,尤其是那些使用Tornado.cash来隐藏资金来源的项目。

此外,审计报告的存在,不足以保证项目的安全性及合法性。审计通常更关注来自外部攻击者的风险,而不是内部攻击者,这也许是审计师需要改进的一个领域。

即使有审计、时间锁(timelock)以及燃烧掉的密钥,存储用户总是任由项目方的摆布,他们随时可能向市场投放大量的代币。

文章插图

来自Solidity.Finance的官方声明“C3PR部署了新的“策略合约”,这使得团队可以清空用户资金所在的策略合约。他们有延迟24小时交易的时间限制,但我们警告说,这是不够的,因为谁会关注呢?他们在24小时前就通过这笔交易开始了这个改变:5个小时前,他们盗走了资金。

我们主要关注的是来自外部的攻击,我们意识到了这种风险,但其只延迟了24小时,而没有人关注这些动作。”

我们都知道我们应该在投资前检查智能合约,但这里的知识壁垒很高,不是每个人都知道该找什么,那些知道的人,也没有动力去分享他们的发现。在C3PR的例子中,知道的人很早就意识到了危险,而使跑路成为可能的代码总是存在的。

- 避税|起底直播间隐秘避税:个人独资企业成"避税天堂","体外供应链"需警惕

- 套路|起底网红主播逃税套路:如何赚最快的钱,逃最多的税?

- defi|重磅!阿里巴巴在欧洲为光棍节做准备

- 耳机|起底九款2021年最热门的千元级hifi耳机综合性能

- 联发科|5G R16即将登场:联发科率先起跑,明年旗舰机5G技术大起底

- 红商网|币安赵长鹏:DeFi开启2.0阶段 多场景的融合发展将成为趋势

- 红商网|安赵长鹏:DeFi开启2.0阶段 多场景的融合发展将成为趋势

- eb“产能”过剩的DeFi世界中,散户如何寻找价值担当?

- 5g网络|信息量巨大!ColorOS 12新功能遭官方大起底,“互联”或成关键词

- 有限公司|起底华为“造”芯版图