5G手机还没普及,5G时代的诈骗已经全部准备好了

自从看了iPhone 12的发布会 , 二弟每晚12点以后就会悄悄起床 , 把自己的私房钱清点一遍 , 准备找机会入手一部支持5G的iPhone手机——现在的4G信号越来越差了 , 要不是私房钱没攒够 , 简直一天都不能忍 。 文章插图

文章插图

5G手机虽然还没换成 , 但是生活总要继续 。 每年的10月24日也就是“1024程序员节” , 都会有一场GeekPwn(极棒)国际安全极客大赛 , 国内外各大公司的安全团队和顶尖的“白帽黑客”都会在这里同台竞技 , 现场演示最新的研究成果 。 二弟一直是这个大赛的忠实粉丝 , 因为总能够在这里找到最前沿的安全问题 , 提前研究防骗策略 。

今年的大赛依然精彩纷呈 , 但是让我印象最深、最受震撼的是腾讯安全玄武实验室演示的"5G通信协议漏洞”的实验 , 看完这个实验 , 这几天我再也没有清点我的私房钱 , 而且对反诈骗的前景感到更加迷茫……这到底是是一场什么样的实验呢?我们先来看一段视频(因为现场直播的视频不好剪辑 , 小编从群里找来了一段这个团队在大赛会场外演示的视频) 。

在这个视频中 , 两个安全研究员经过一番操作 , 成功地向旁边的小姐姐发送了一条短信 , 而这个短信的发送号码直接被设置为了“20201024” 。 而在现场直播的实验中 , 我们还能看到 , 实验室团队利用5G通讯协议的漏洞 , 不但可以伪装任意号码给其他人发送短信 , 还能劫持手机上APP和网页的通讯 。

看到这里 , 很多人也许会说 , 伪造号码发送短信 , 这不就是伪基站的手法吗?没什么稀奇的 , 2G时代就有了 。 更多的人也许不懂劫持APP和网页通讯的这句“技术语言”的意思 , 觉得无所谓 , 那么现在二弟就用人话来给你解读一下 , 保证你倒吸一口凉气 。

1

这个漏洞在诈骗方面的应用场景非常丰富

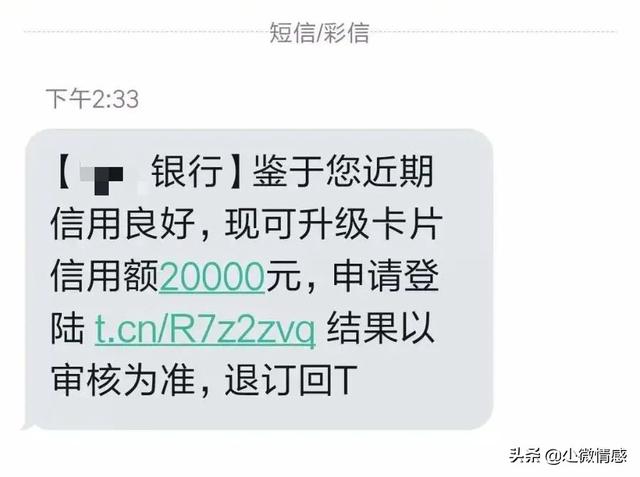

伪装成任意号码发送短信的场景 , 我相信大家都想象得出来 。 不但可以像以前伪基站那样 , 冒充银行、运营商群发带有钓鱼网站的短信 , 诱惑人点击后诈骗钱财 , 而且还可以直接冒充家人、朋友要求转账 。 如果你忽然收到一条老婆的短信“快转2000元买口红 , 不转回去等着!”你会不会转账呢?反正我会立马转 。 文章插图

文章插图

而劫持APP和网页通讯这个就更恐怖了 , 大家都知道 , 我们在手机上登录APP或者使用浏览器的时候 , 包括输入账号密码的每一步操作都会产生通讯流 , 如果这个漏洞能够劫持这些通讯 , 你的通讯就有可能在被人控制之下 , 所有恶意攻击行为都可以在无感知的情况下进行 。

换句话说 , 你自己的隐私将有可能暴露于别人的监视之中 , 何其恐怖!

2

这个和伪基站根本不是一回事

其实 , 这个漏洞不光存在于5G协议里 , 我们现在用的4G、3G也有这样的安全问题 , 因为一直没有被发现 , 所以这个遗留问题延续到了5G时代 。 有人问 , 通信劫持 , 不是伪基站惯用的手法吗?

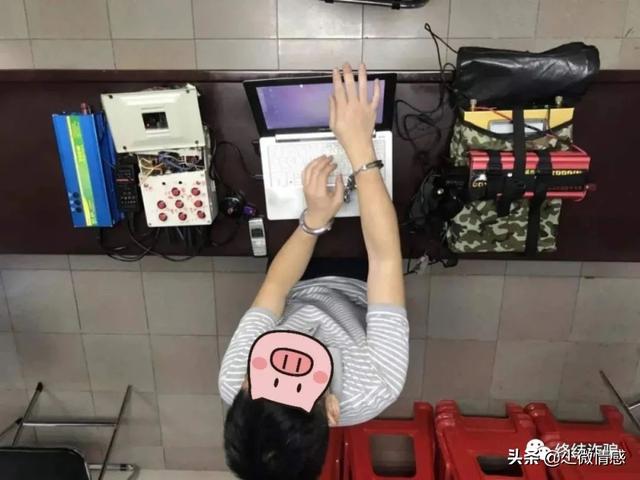

终结诈骗(微信ID:antifraud2)之前写过多篇文章揭秘伪基站和嗅探技术的工作原理(点击阅读:伪基站原理:诈骗短信是这样发到你手机上的;嗅探技术原理:终结诈骗独家还原嗅探盗刷全过程!) , 大家看完应该都知道 , 基于这两类技术的诈骗 , 基本都是靠设备来伪装成“基站” , 向你的手机发送信号或者把你的手机信号吸附在上面 , 利用2G状态下短信明文传送的漏洞 , 实施后续的诈骗或者盗刷 。 在嗅探盗刷的案件中 , 如果你的手机是3G或者4G信号 , 骗子还会先通过手段把附近的信号强行降级为2G 。 文章插图

文章插图

短信嗅探盗刷嫌疑人在现场演示作案过程

随着公安机关对伪基站的强力打击和各大安全公司监测能力的提升 , 再加上部分厂家在芯片设计上已经考虑到了伪基站的防范 , 市场上主流的新手机很难再被降为2G后受攻击 , 利用伪基站犯罪的案件比以前大幅降低 。

但是在玄武实验室演示的这个实验中 , 工作原理却和伪基站完全不同 。 因为 , 在整个过程中 , 攻击者不依赖任何特定的设备或者网络环境 , 只要攻击者和被攻击者处于同一个基站覆盖下就可以完成攻击 。 说得再形象点 , 以前的伪基站像个对讲机 , 想要工作就必须发射信号 , 警方可以通过技术手段锁定位置;而利用5G的这个漏洞发起的攻击 , 就像是个收音机 , 不用发送信号 , 只用接收信号 , 很难通过技术手段确定是攻击者的位置和身份 。

- 智能手机市场|华为再拿第一!27%的份额领跑全行业,苹果8%排在第四名!

- 手机基带|为了5G降低4G网速?中国移动回应来了:罪魁祸首不是运营商

- 俄罗斯手机市场|被三星、小米击败,华为手机在俄罗斯排名跌至第三!

- 手机|这个超强App,让手机快3倍,流畅到起飞

- 当初|这是我的第一部华为手机,当初花6799元买的,现在“一文不值”?

- 国产手机|国产手机新品频发,果粉们你们还能忍得住吗?

- 卖出|国产手机出现“黑马”,起步价仅999元,首销卖出超30万台

- Blade|售价2798元 中兴Blade 20 Pro 5G手机发布 骁龙765G配四摄

- 出海|出海日报丨短视频生产服务商小影科技完成近4亿元 C 轮融资;华为成为俄罗斯在线出售智能手机的第一品牌

- 截长|手机截图怎么截长图