大神简述基于token多平台身份认证架构设计,太赞了

小Hub领读:很多人都知道token作为用户会话凭证 , 其实应用场景还有很多 , 分类也很多 , 文中阐述了token的分类问题、隐私性参数设置问题、使用场景问题、不同生命周期的 token 分层转化关系等;以及介绍了不同使用场景 。

没想到 , 小小token居然也有这么多知识点 , 涨见识了~

- 本文作者:哈莫

- cnblogs.com/beer/p/6029861.html

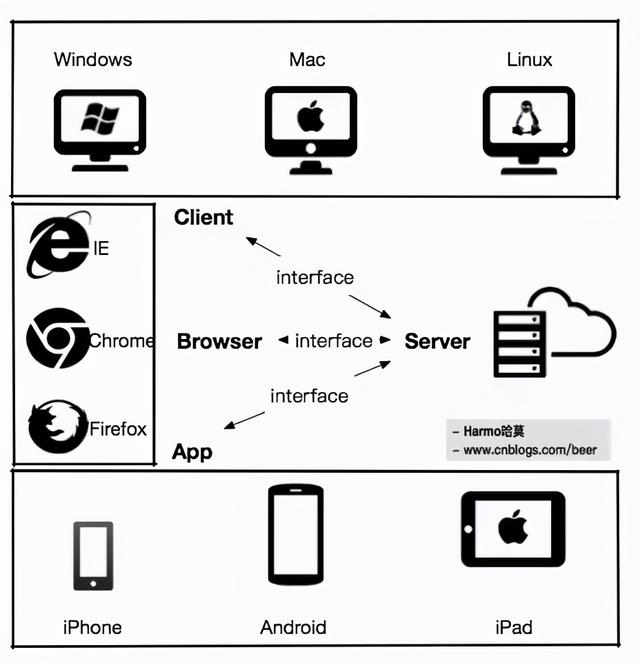

随着移动互联网时代到来 , 客户端的类型越来越多 ,逐渐出现了 一个服务器 , N 个客户端的格局。

文章插图

文章插图不同的客户端产生了不同的用户使用场景 , 这些场景:

- 有不同的环境安全威胁

- 不同的会话生存周期

- 不同的用户权限控制体系

- 不同级别的接口调用方式

本文将使用一定的篇幅对这些场景进行一些分析和梳理工作 。

2、使用场景下面是一些在 IT 服务常见的一些使用场景:

- 用户在 web 浏览器端登录系统, 使用系统服务

- 用户在手机端(Android/iOS)登录系统, 使用系统服务

- 用户使用开放接口登录系统, 调用系统服务

- 用户在 PC 处理登录状态时通过手机扫码授权手机登录(使用得比较少)

- 用户在手机处理登录状态进通过手机扫码授权 PC 进行登录(比较常见)

1、原始账号密码类别

- 用户名和密码

- API 应用 ID/KEY

- 浏览器端 token

- 移动端 token

- API 应用 token

- 接口访问 token

- 身份授权类别

- PC 和移动端相互授权的 token

天然属性对比:1、使用成本本认证方式在使用的时候, 造成的不便性 。 比如:

- 账号密码需要用户打开页面然后逐个键入

- 二维码需要用户掏出手机进行扫码操作

- 用户名和密码发生变化时, 用户需要额外记忆和重新键入新密码

- API 应用 ID/KEY 发生变化时, 第三方应用需要重新在代码中修改并部署

- 授权二维码发生变化时, 需要用户重新打开手机应用进行扫码

- 被偷窥的风险

- 被抓包的风险

- 被伪造的风险

在网络中传送的频率

2、有效时间

此 token 从创建到终结的生存时间

最终的目标: 安全和影响 。

安全和隐私性主要体现在:

- token 不容易被窃取和盗用(通过对传送频率控制)

- token 即使被窃取, 产生的影响也是可控的(通过对有效时间控制)

- 曝光频率高的容易被截获

- 生存周期长的在被截获后产生的影响更严重和深远

- 变化成本高的 token 不要轻易变化

- 不轻易变化的 token 要减少曝光频率(网络传输次数)

- 曝光频率高的 token 的生存周期要尽量短

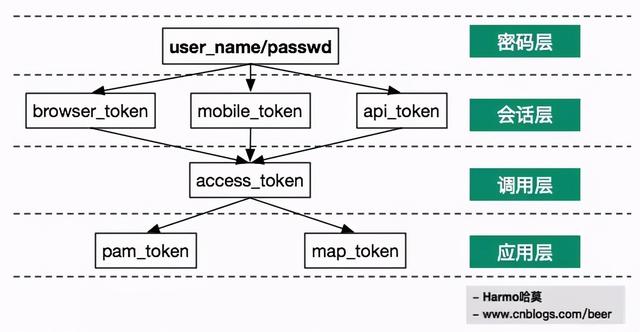

文章插图

文章插图备注: username/passwd 和 appid/app_key 是等价的效果

4、token 的层级关系参考上一节的对比表 , 可以很容易对这些不同用途的 token 进行分层 , 主要可以分为 4 层:

- 密码层:最传统的用户和系统之间约定的数字身份认证方式

- 会话层:用户登录后的会话生命周期的会话认证

- 调用层:用户在会话期间对应用程序接口的调用认证

- 应用层:用户获取了接口访问调用权限后的一些场景或者身份认证应用

文章插图

文章插图在一个多客户端的信息系统里面, 这些 token 的产生及应用的内在联系如下:

- 用户输入用户名和用户口令进行一次性认证

- 在 不同 的终端里面生成拥有 不同 生命周期的会话 token

- 客户端会话 token 从服务端交换生命周期短暂曝光 频繁 的接口访问 token

- 大神|研究完各路大神,终于知道互联网创业的你为何不赚钱

- 科技成果|“基于第三代半导体光源的低投射比投影仪关键技术”通过科技成果评价

- 如何基于Python实现自动化控制鼠标和键盘操作

- 需要更换手机了:基于手机构建无人驾驶微型汽车

- 蓝鲸专访|水滴CTO邱慧:基于业务场景做技术创新,用户需求可分析并唤醒

- GPU|干货|基于 CPU 的深度学习推理部署优化实践

- 爆笑!Mate40只是曝光了一个侧脸,各路大神就玩起了骚操作

- Python编程:一个基于PyQt的Led控件库,建议收藏

- Python大神用的贼溜,9个实用技巧分享给你

- Canal探究