文章图片

文章图片

文章图片

文章图片

数天前 , 俄罗斯在被制裁后 , 被切断了与SWIFT(环球银行间金融通信协会)系统的联系 , 而无法使用国际金融系统也导致大量俄罗斯网站的数字证书到期后 , 无法正常续费续期 。 为此 , 俄罗斯方面建立了自己的根证书颁发机构以签发新的数字证书 , 如国外安全证书被撤销或到期 , 则其自己的证书颁发机构可以签发数字证书作为替代措施 。

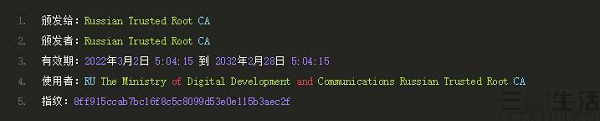

据悉 , 俄罗斯方面推出的这个证书名为Russian Trusted Root CA, 具体签发是由俄罗斯数字发展部负责 , 目前该机构正在面向当地少数政府机构和企业进行签发测试 , 当提交申请后 , 该机构将在五个工作日里完成签发 , 随后网站即可部署使用新证书 。 并且目前俄罗斯最大的互联网企业Yandex , 也已将该证书纳入白名单 。

数字证书到底是什么 , 为什么俄罗斯方面会特意为本国网站准备这一工具呢?

【英特尔|俄罗斯自建数字证书?互联网的理想褪色了】其实 , 数字证书是一种权威性的电子文档 , 是在网络信息传播中证明身份的工具 。 而要理解数字证书在我们上网冲浪中所起到的作用 , 则需要先了解我们到底是怎么接入到互联网的 。

一个典型的互联网接入流程其实是这样的 , 当我们通过浏览器的地址栏输入网址(URL)时 , 浏览器会先对该URL通过DNS协议进行解析、查询到对应的IP地址 。 然后在使用HTTP协议访问web服务器 , 再通过交换机和路由器进入互联网中 , 找到URL所对应的服务器 , 并通过服务器的防火墙、进入服务器中获取对应的网页 , 再返回浏览器、显示所获取到的网页数据 。

数字证书(TLC/SSL证书)在这一过程中的作用 , 就是确保浏览器访问的web服务器是URL所对应的 , 而不是钓鱼网站 。 并且在访问互联网的过程中 , 浏览器会要求网站的web服务器里存储的数字证书 , 证明用户在浏览器中输入的网址没有连接到错误的域名上去 。 简单来说 , 数字证书对于网站的意义 , 就是证明“我是我” 。

既然数字证书的作用如此重要 , 确保数字证书本身不能被伪造也就成为了关键 。 而一个常规的数字证书是这样诞生的 , 首先需要有一个数字证书认证中心(CA)作为权威的、公正的、 可信赖的第三方来负责签发 , 并使用非对称加密技术(通常为RSA算法)来产生一对公私钥 , 然后用自己的私钥对自己的公钥进行签名 , 生成所谓的一份公开文件 。 该文件会包含签发该证书的CA、有效期、签发的对象 , 而这些则都是未加密的明文 。

此后 , CA会对这份明文进行hash计算得到一个hash值 , 然后签发对象会使用CA下发的私钥对该hash值进行RSA加密 , 在得到签名信息后 , 明文+签名信息就构成了最终的数字证书 。 而有了数字证书之后 , 网络通信的双方只需要向CA验证数字证书的真实性 , 就可以知道在通信过程有没有被篡改 。

通常来说 , 数字证书是分为根证书和中间证书的 。 根证书是是信任链的起始点 , 也是CA机构自己给自己签发的 , 但由于根证书极为宝贵和重要 , 所以CA是不会直接从它们的根证书签发服务器向终端发送根证书 。 并且为了保护根证书 , CA通常会签发所谓的中间证书 , 并使用自己的私钥对中间根签名、使其受到信任 , 然后再使用中间证书的私钥签发面向终端用户的TLC/SSL证书 。

虽然从理论上来说 , 任何人都可以成为CA、都都能签发数字证书 , 毕竟CA需要做的就是使用RSA算法来生成公私钥 , 然后保管好自己的私钥即可 。 但事实上数字证书只是一个信任机制 , 要让数字证书进入各大浏览器、操作系统和应用的受信任列表(白名单) , 才是其中最大的难关 。

由于数字证书如此的重要 , 所以如果一个无名小卒要给大家签发 , 想必就没人敢用了 。 而一家CA机构要想成为权威 , 则需要获得WebTrust认证 , 这一认证是由AICPA(美国注册会计师协会)和 CICA(加拿大注册会计师协会)共同制定 , 其中包含针对系统及业务运作逻辑安全性、保密性等共计七项内容 。 而除了WebTrust认证外 , 作为社区认可的CA/B论坛也是一个为CA权威性背书的组织 。

- 苹果|苹果禁售俄罗斯,我们幸亏有华为

- 电子商务|英特尔和AMD垄断了电脑CPU,为何不去垄断手机CPU?

- 苹果公司|苹果公司捅了马蜂窝!俄罗斯苹果用户只能下载使用俄罗斯APP!

- CPU|俄罗斯裔天才,24岁创立Google帝国,一年营收2500亿美元!

- playstation5|这是要杀疯了?索尼PS5疑似被破解:俄罗斯黑客小哥高调宣布

- AMD|2022年了CPU选择英特尔还是AMD?

- 程序员|奇怪!没有顶尖IT公司的俄罗斯,为何会诞生一大堆世界级程序员?

- 软件|结果出炉!俄罗斯放“大招”,美企不想看到这种局面

- 英特尔|Intel第三款独显性能相当于RTX 3060、RX 6600

- 微软|跟美企撕破脸了?俄罗斯公布决定,微软真是自作自受