实战经验:电商平台遭遇CC攻击,我们是如何应对的?( 三 )

使用较多的慢速攻击工具有:Slowhttptest和Slowloris 。

CC等DDos攻击的防御方法如下:

按IP限流我们可以在网关层(Apache , Nginx , Zuul等) , 对IP限流 , 按分钟级和秒级维度限制接口访问次数 。 当访问次数超过指定阀值后对其他请求做抛弃处理 。 对访问量过大的IP , 放进黑名单 , 限制访问 。 将恶意请求的拦截前置到网关层处理 , 避免大量恶意请求打到后端服务 , 对服务造成巨大压力 。

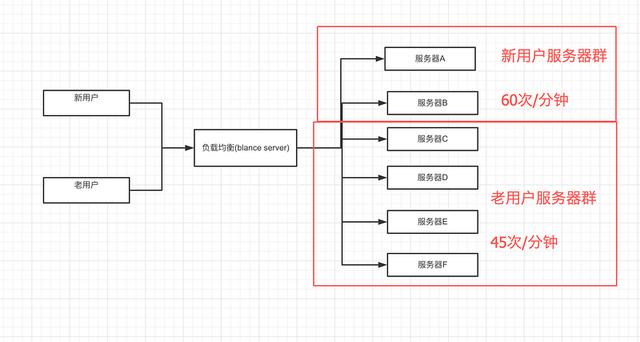

分组部署 , 按用户限流可以将新用户和老用户路由到不同的服务器群组 。 如果新用户突然暴涨 , 很可能是混入了大量肉鸡注册的账号 , 可以将这些新用户的请求路由到专门的新用户服务器群组 , 保证老用户所在的服务器群组不受影响 。 之后再找出异常的用户进行封禁和拦截处理 。 另外还可以按USERID对用户进行限流 , 如新用户每分钟请求上限为60次/分钟 , 老用户为45次/分钟 。 这样可以避免同一用户在短时间内发送大量请求到后端服务器 。 文章插图

文章插图

更改访问端口很多情况下 , Web Server通过80端口对外提供服务 , 攻击者也是针对目标站点的对应端口进行攻击的 。 发现被攻击后 , 可以临时改变该端口来应对攻击 。 但是这只是临时策略 , 稍微懂点网络知识的攻击者会很快发现新改变的接口 , 改变攻击脚本后即可发动新一轮的攻击 。

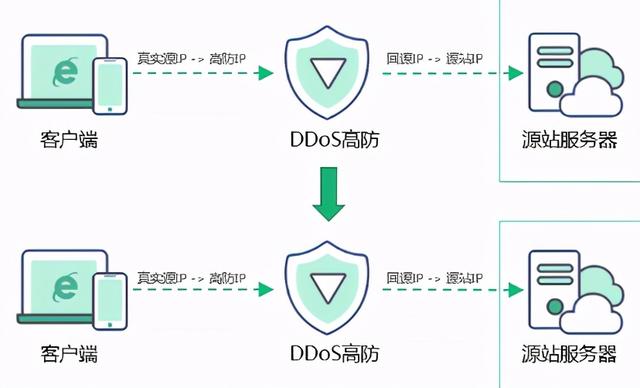

购买高防IP服务高仿IP服务算是终极抗D方案了 。 公司可以通过配置DDoS高防IP服务 , 把自己的网站域名解析指向高防IP , 并配置源站IP 。 所有公网流量都经过高防IP服务 , 在高防IP服务上进行清洗过滤后再将正常流量转发到源站IP , 从而确保源站IP稳定访问 。 另外 , 高防IP服务往往拥有超大带宽 , 一般的CC攻击几乎不可能耗尽高防IP服务的带宽资源 。 高防IP防御效果非常好 , 不过价格也比较贵 。 我们当时就是采用了这个方式 , 紧急采购了高防IP , 并快速接入我们的网站 。 文章插图

文章插图

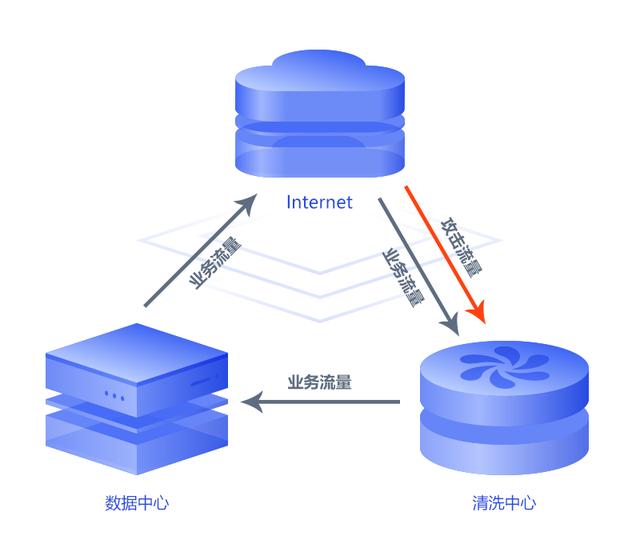

高防IP服务会通过多种手段对请求进行清洗 。 比如 , 会根据大数据分析结果 , 形成各种特征的IP名单 。 还会根据请求特征对攻击工具进行识别 。 文章插图

文章插图

页面静态化尽量将页面静态化 , 减少对后端服务的访问 。 静态页面可以充分利用客户端浏览器和反向代理的缓存能力 。 还可以上CDN , 用CDN分担绝大部分的流量 。 可以大幅降低攻击流量到达后端服务的几率 。

避免IP泄漏

为了减少被DDos攻击的可能性 , 我们需要隐藏真实IP , 这可以让攻击者找不到攻击目标 , 从而有效地保护网站 。 隐藏IP主要有两种方式 , 利用CDN或者高防IP 。 虽然很多公司都接入了CDN , 但是还有很多要注意的点 , 一不留神就会泄漏真实IP 。

尽量避免真实业务主机直接发起对外连接 , 不理解这句的同学可以想想以下场景:用户注册激活、找回密码等业务需要发邮件 , 如果业务主机直接通过SMTP方式向外发邮件 , 绝大部分情况下邮件HEADER中会出现真实IP 。

防止二级域名IP泄漏 。 主域名上了CDN , 如果管理后台的admin的二级域名没有经过CDN , 就可以轻易解析到业务主机的IP , 同样泄漏了真实IP 。 邮件解析的MX , 如果没有经过CDN , 同样会泄露真实IP 。 CDN如果只用了国内的 , 则可以通过国外主机PING域名来获取真实IP 。 诸如此类的情况比较多 , 要引起大家的注意 。

注:MX即邮件交换记录 。 用于将以该域名为结尾的电子邮件指向对应的邮件服务器 。 例如用户所用的邮件是以域名163.com为结尾 , 那么在MX解析时就要解析到163.com对应的服务器IP 。 如果没有经过CDN , 很容易获取真实IP 。

最后介绍几款分布式网络攻击工具:

LOIC:LOIC是一款专注于web应用程序的Dos/DDOS攻击工具 , 它可以用TCP数据包、UDP数据包、HTTP请求对目标网站进行DDOS/DOS测试 , 不怀好意的人可能利用LOIC构建僵尸网络 。 LOIC是用C#语言写的 , 这是一个C#新手的练手作品 , 靠GUI界面吸引了不明真相的小白们使用 。 由于程序设计上“有意或无意”留下的BUG导致一旦开始攻击在退出进程前无法真正停止攻击 , 潜在增大了攻击效果 。 攻击手段主要是以无限循环方式发送大量数据 , 并无其它特色 。 LOIC 程序主界面如下 。 文章插图

文章插图

- 产业|前瞻生鲜电商产业全球周报第67期:发力社区团购!京东内部筹划“京东优选”

- 培育|跨境电商人才如何培育,长沙有“谱”了

- 抖音小店|抖音进军电商,短视频的商业模式与变现,创业者该如何抓住机遇?

- 精英|业务流程图怎么绘制?销售精英的经验之谈

- 走向|电商,从货架陈列走向内容驱动

- 主题活动|首届“上海在线生活节”启动,8大电商平台优惠活动承包你的12月

- 羊毛|12月1日至15日,首届“上海在线生活节”来了,八大电商平台等你薅羊毛

- 拼少少|又一电商火了,被称为“山寨版”拼多多,刚上线就被“群嘲”

- 内容|浅谈内容行业的一些规律和壁垒,聊聊电商平台孵化小红书难点(外部原因)

- 这场|这场顶级盛会,15位全球设计行业组织主席@烟台:中国创新经验从这里影响世界