数据标签在共享数据溯源中的应用研究( 二 )

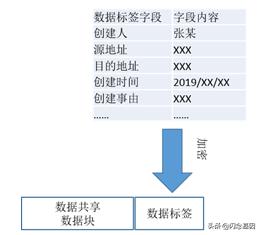

通过专用密钥对合法授权的数据共享规则加密 , 生成对应数据共享的独有数据标签 , 每一个数据标签对应一个合法授权的数据共享 。 为加强数据标签的保密性 , 每生成一个数据标签对应采用一个独有的密钥 。 生成数据标签后通过padding的方式 , 附着在数据共享数据块上 。 对于数据敏感级别高的 , 可以采用在数据块随机位置嵌入数据标签 , 以确保数据标签的保密性 。 数据标签生成过程 , 如图1所示 。

文章插图

文章插图

图1 数据标签生成过程

2.3 数据标签在共享数据溯源中的应用在网络环境下 , 在数据传输链路上部署探针实时采集数据信息流 。 对于合法授权的数据共享数据流 , 由于数据共享规则库记录了源、目的IP地址信息及数据标签 , 再结合数据标签嵌入位置信息 , 可以实时识别出合法授权的数据共享数据流 。

而对于非法的数据共享数据流 , 即使其伪造数据标签 , 也无法做到与数据共享规则库及嵌入数据标签位置同时一致 。 在实际应用中 , 通过模板的方式为数据共享定制数据共享规则和嵌入数据标签方式 。 数据敏感级别高的数据共享 , 使用保密系数高的加密算法和随机位置嵌入数据标签 。

在实际部署时 , 数据共享溯源监控范围可能无法覆盖所有数据传输链路及数据导出等应用场景 。 如仅获取到需要溯源的文件 , 由于无源、目的IP地址 , 无法直接与数据共享规则库直接匹配 。

因而 , 采用比对密钥信息和嵌入数据标签位置信息 , 经过相似度匹配后 , 解密数据标签后可以实际获得数据泄密的源头 。 数据共享文件溯源过程 , 如图2所示 。

文章插图

文章插图

图2 数据共享文件溯源过程

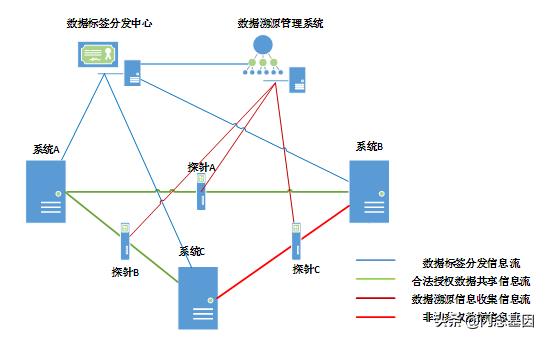

3、共享数据溯源方案共享数据溯源系统核心系统为数据溯源管理系统和数据标签分发中心 。 数据标签分发中心依据数据共享审批结果 , 给合法授权的数据共享信息流分配数据标签 。 针对数据敏感级别高的系统 , 可采用强加密算法来加密生成数据标签 , 同时采用随机嵌入数据标签的方式 。

数据敏感级别不高的系统 , 可采用普通加密算法来加密生成数据标签和固定位置嵌入数据标签的方式 。 数据标签及嵌入数据标签位置信息分发过程采用数字证书分发 , 以确保数据标签信息分发的安全性 。

数据标签分发中心在分发给系统数据标签信息的同时 , 将数据标签信息同步发送给数据溯源管理系统 。 数据溯源管理系统通过部署在数据传输链路上的探针实时采集数据信息流 , 在剔除掉正常业务交互信息流(如信令交互等)的情况下 , 依据数据共享规则库和数据标签位置信息实时发现非法的数据共享 。

对于仅获取到需要溯源文件的情况 , 由于无源、目的IP地址信息作为参考 , 无法直接与数据共享规则库直接匹配 。

因此 , 此时采用比对密钥信息及嵌入数据标签位置信息 , 经过相似度匹配后解密数据标签 , 以达到追踪溯源的目的 。 共享数据溯源系统部署 , 如图3所示 。

文章插图

文章插图

图3 共享数据溯源系统部署

如图4所示 , 采集到数据信息流后 , 通过源、目的地址可以唯一索引到数据标签的位置信息 , 进而获取到数据标签 。 之后将数据共享规则库中源地址、目的地址、数据标签与采集数据信息流中的对应信息进行匹配 , 如出现不匹配情况(正常情况下 , 应完全匹配) , 即可判定为非法数据共享 , 对相应的源系统和目的系统进行标识并发出告警 。

当上述信息完全匹配 , 通过一段时间的连续采集 , 进一步判定数据内容、共享数据字段、传输频次及传输协议类型等信息是否与数据共享规则库一致 , 如出现不匹配情况 , 可判定为合法数据共享的违规操作 , 对相关情况予以记录 , 并通过日志记录违规操作行为 。

- 未来想进入AI领域,该学习Python还是Java大数据开发

- 黑客窃取250万个人数据 意大利运营商提醒用户尽快更换SIM卡

- 阳狮报告:4成受访者认为自己的数据比免费服务更有价值

- 中消协点名大数据网络杀熟 反对利用消费者个人数据画像

- 学习大数据是否需要学习JavaEE

- 35人共用一座坟!日本推出的“共享坟墓”火了

- 意大利运营商Ho Mobile被曝数据泄露

- 微软官方数据恢复工具即将更新:更易于上手 优化恢复性能

- HDMI 2.1诞生三年:超高速数据线落地 8K电视圆满了

- Mozilla将默认禁用Firefox中的退格键以防止用户编辑数据丢失