手机快充|使用手机快充注意了!“BadPower”安全漏洞或致设备烧毁

“市面上现行大量快充终端设备存在安全问题,攻击者可通过改写快充设备固件控制充电行为,造成被充电设备元器件烧毁,甚至更严重的后果 。”7月15日,腾讯安全玄武实验室发布的一份名为“BadPower”的安全问题研究报告称,该实验室对市面上35款支持快充技术充电器、充电宝等产品进行测试,发现其中18款存在安全问题 。

这是继“BadTunnel”“应用克隆”“残迹重用”“BucketShock”等在业内引起广泛关注的安全问题之后,该机构发布的又一份网络安全问题报告 。采访人员了解到,该实验室已将“BadPower”问题上报国家主管机构国家信息安全漏洞共享平台(CNVD),同时也与相关厂商一起推动行业采取积极措施 。

文章图片

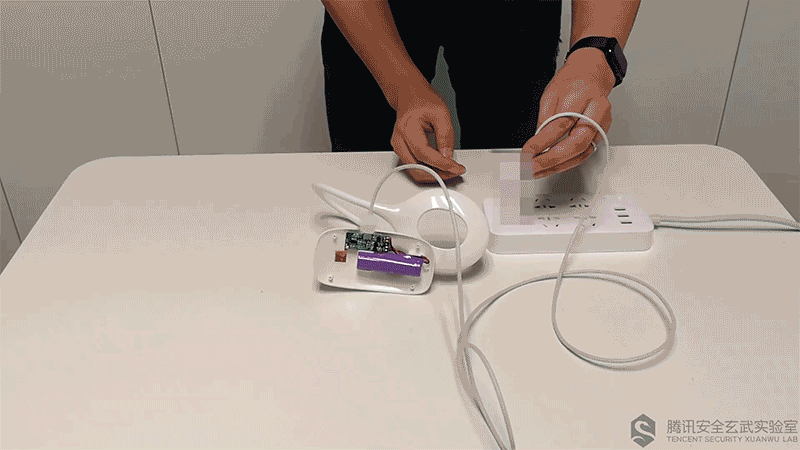

某受电设备遭BadPower攻击时烧毁情况

焦点一:漏洞攻击如何实施

报告指出,攻击者可利用特制设备或被入侵的手机、笔记本等数字终端,来入侵快充设备固件,控制充电行为,使其向受电设备提供过高的功率,从而导致受电设备的元器件击穿、烧毁,还可能进一步给受电设备所在物理环境造成安全风险 。攻击方式包括物理接触和非物理接触,有相当一部分攻击可以通过远程方式完成 。

采访人员了解到,该实验室发现的18款存在BadPower问题的设备里,有11款设备可以通过数码终端进行无物理接触的攻击 。这18款存在BadPower问题设备涉及8个品牌、9个不同型号的快充芯片 。

焦点二:不同快充协议下产品安全性有何差别

“不同快充协议本身没有安全性高低差别,风险主要取决于是否允许通过USB口改写固件,以及是否对改写固件操作进行安全校验等 。”实验室相关负责人表示,他们针对市面快充芯片进行调研,发现至少近六成具备成品后通过USB口更新固件的功能;使用这些芯片制造产品时需要在设计和实现上充分考虑安全,否则就可能导致BadPower问题 。

该负责人还提到,大部分BadPower问题可通过更新设备固件进行修复 。未来,厂商在设计和制造快充产品时可通过提升固件更新的安全校验机制、对设备固件代码进行严格安全检查、防止常见软件漏洞等措施来防止BadPower发生;也建议相关部门将安全校验技术要求纳入快速充电技术国家标准 。

文章图片

【手机快充|使用手机快充注意了!“BadPower”安全漏洞或致设备烧毁】焦点三:从产品生产阶段到设计阶段,呼吁“安全前置”

“BadPower不是传统安全问题,不会导致数据隐私泄露,但会给用户造成实实在在的财产损失 。BadPower再次提醒我们,随着信息技术发展,数字世界和物理世界之间的界限正变得越来越模糊 。” 腾讯安全玄武实验室负责人于旸说 。

他还提到,工业控制系统、车联网系统安全可能会影响物理世界,但这些似乎距离大多数人比较遥远,而BadPower让我们意识到即使这种家家都有的不起眼的小东西,也可能打破数字世界和物理世界之间的结界 。

“要实现万物互联,就需要考虑万物安全 。BadPower是设计过程引入的问题 。我们这些年一直在呼吁安全前置,要从生产阶段前置到设计阶段 。”于旸说 。

【延伸阅读】

还有这些移动应用安全漏洞,你知道多少?

●“BadTunnel漏洞”

BadTunnel漏洞是Windows原始设计的问题,它能实现近乎完美的“静默运行” 。当受害者点击一个网络连接,或是插入USB设备时,黑客就能劫持用户所有网络使用,并成为用户电脑的“老大哥” 。更糟糕的是,即使安全软件开启主动防御功能,也无法检测到该攻击 。发现该漏洞的研究人员称,黑客能通过Edge浏览器、Internet Explorer、Office以及运行于Windows上的第三方软件,甚至网络服务器和可移动设备(如U盘)入侵用户电脑 。

- 移动网站|手机网站设计要注意哪些细节?

- 金十数据|苹果欲向印转移6条生产线,印度手机市场混战:三星份额紧追小米

- 92年的可乐冰 4G手机还能用吗,探讨:5G时代

- 北京网站建设 手机网站设计要注意哪些细节?

- 电脑报 这些手机早已愉快地刷公交了,别傻等iPhone支持了

- 中国青年网|疑发公告禁手机录像,中储粮一直属库被曝问题后

- 中储粮回应下属公司“禁止携带手机入库”:已严厉批评 继续调查

- 免费在线|小娘惹免费在线看地址 小娘惹全集电视剧免费在线看手机版

- 白首|暮白首免费在线看地址 暮白首电视剧全集手机完整版在线看

- 『中储粮回应外人禁带手机进粮库』中储粮回应外人禁带手机进粮库录像