谷歌发布安全报告:详细介绍去年年初检测到的复杂黑客攻击

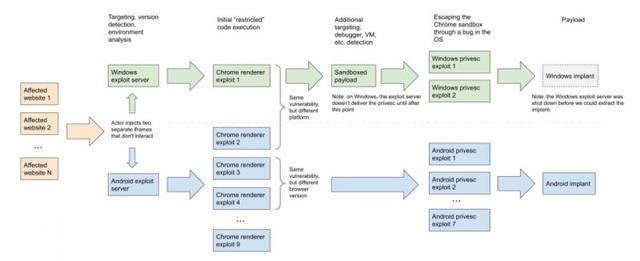

谷歌今天发布了由六份博文组成的系列安全报告 , 详细介绍了在 2020 年初检测到的一个复杂黑客活动 , 攻击目标是 Android 和 Windows 设备 。 谷歌表示这些攻击都是两台漏洞服务器通过水坑攻击(watering hole attacks)发起的 。

谷歌安全团队 Project Zero 在六篇博文的第一篇中指出:“其中一台服务专门针对Windows用户 , 而另一台则针对 Android 用户” 。 谷歌表示 , 这两台漏洞服务器都是利用谷歌Chrome浏览器的漏洞在受害者设备上获得初步的切入点 。

【谷歌发布安全报告:详细介绍去年年初检测到的复杂黑客攻击】一旦从浏览器切入 , 攻击者就会部署操作系统级别的漏洞 , 以获得受害者设备的更多控制权 。 该漏洞链使用了多个 Zero-Day 和 N-Day 漏洞 , Zero-Day 漏洞指的是软件制造商不知道的漏洞 , N-Day 漏洞指的是已经打过补丁但仍在野外被利用的漏洞 。

文章插图

文章插图

谷歌表示 , 虽然他们没有发现任何安卓零日漏洞托管在漏洞服务器上的证据 , 但其安全研究人员认为 , 威胁行为人很可能也能获得安卓零日漏洞 , 但很可能在其研究人员发现时 , 并没有将其托管在服务器上 。

总的来说 , 谷歌将这些利用链描述为“通过其模块化设计来提高效率与灵活性” 。 谷歌表示:“它们是精心设计的复杂代码 , 具有各种新颖的利用方法 , 成熟的日志记录 , 复杂和计算的后利用技术 , 以及大量的反分析和目标检查” 。

CVE-2020-6418- Chrome Vulnerability in TurboFan (fixed February 2020)

CVE-2020-0938- Font Vulnerability on Windows (fixed April 2020)

CVE-2020-1020- Font Vulnerability on Windows (fixed April 2020)

CVE-2020-1027- Windows CSRSS Vulnerability (fixed April 2020)

- 消费者报告 | 买来的游戏账号不靠谱,二手账号交易平台交易猫安全隐患频现

- 华硕发布幻13轻薄全能本,京东预约已逾万人

- 一文看懂三星Galaxy S21系列发布会所有亮点

- iPhone 13系列命名或为iPhone 12s:或9月发布

- 平台|国内船舶业首个,江南造船发布供应链协同云平台

- 投影仪|CES 2021:LG正式发布4k激光投影仪HU810P

- 美国国土安全部测试戴口罩人脸识别技术,准确率达96%

- 三星Galaxy S21系列发布 最轻的为169g

- 英特尔发布为Mobileye自动驾驶汽车视觉系统开发的两块关键芯片

- 美国如果限制谷歌出口安卓系统,华为小米会怎样?看完长知识了